daily.out

2011-07-05 Java Out-Of-Process

In diesem Artikel geht es um ein Sicherheits-Feature von Mac OS X, das vielleicht noch nicht jeder kennt. Und wenn man es kennt, weiß man schon mehr als so mancher Hacker.

Flash in the pan

Safari in Mac OS X führt das Flash-Plugin in einem separaten Prozeß aus, so daß ein von Bösewichten ausgenutzter Bug in einem Flash-Programm "im Browser" den Browser nicht kompromittieren kann. Oder wie die coolen Kids sagen würden: Ein Exploit gegen Flash kann Safari nichts anhaben. Quasi "flash in the pan": Ganz toller Exploit, muß aber in seiner Ecke bleiben. "Geh' schön spielen" in Deinem Prozeß – sozusagen.

Reden ist billig

Celebrity-Hacker, oder wie sie auch gerne genannt werden, Vulnerability-Pimps, hacken mit gespielter Entrüstung darauf herum, daß Safari Java jedoch im Adreßraum des Browsers ausführt, beispielsweise wie hier Charlie Miller. Gespielte Entrüstung, weil sie, Charles Miller und Dino Dai Zovi, zwar einerseits damit ihr Geld verdienen, Mac-Sicherheitsfragen aufzubauschen, aber andererseits selbst enthusiastische Mac-User sind, was sie nicht wären, wenn Mac OS X die Unsicherheit in Person – also wie Windows – wäre.

Verschweigen ist böse

Bei so einem Sicherheits-Vortrag muß das Problem – wie würde Fefe sagen? – "alternativlos" darstellt werden: Hier zack, habt Ihr ein Problem, aber keinen Ausweg, und der Hacker leuchtet im Dunkeln, weil er die Misere entdeckt hat. Wenn man das Problem kinderleicht beheben könnte, wäre die Show enlarvt als "flash in the pan". Denn was der Hacker verschweigt, ist, daß zum Zeitpunkt seines Vortrages im Dezember 2010, Apple bereits anderthalb Jahre zuvor, nämlich schon Mitte 2009, eine Lösung dafür eingeführt hatte:

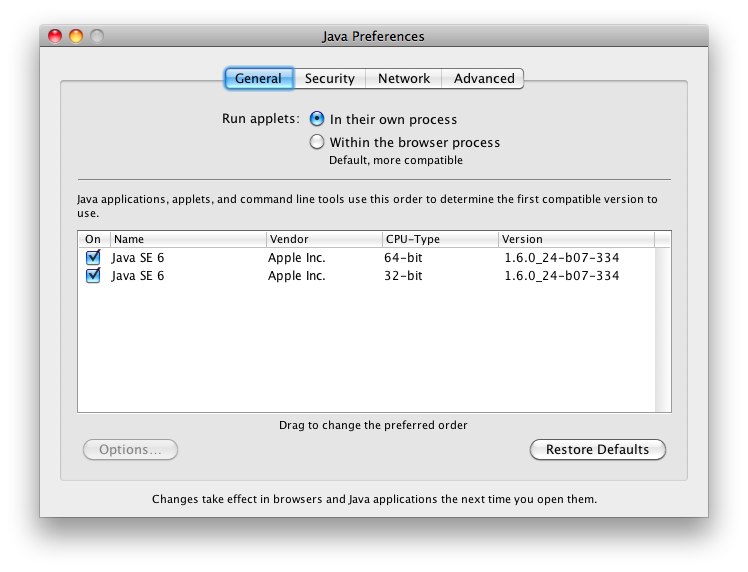

Seit Lion werden Java-Applets immer in einem separatem Prozeß ausgeführt. Unter Lion gibt es diese Wahlmöglichkeit daher hier auch nicht mehr.

Man kann mit der Java Preferences.app unter /Applications/Utilities einstellen, daß Java Applets nicht direkt im Browser, sondern in einem eigenen Prozeß ausgeführt werden sollen. Aus Kompatibilitätsgründen ist dies jedoch noch nicht die Standardeinstellung.

Zu empfehlen ist also, daß man es ausprobiert und nur dann wieder zurückschaltet, wenn Java Applets tatsächlich nicht mehr laufen sollten. Dieses Feature wäre in Charlies Vortrag ein echter Show-Stopper gewesen, den Charlie auf keine Fall bringen durfte.

Fachliche Irrtümer sind indiskutabel

Was mich an Charlies Vortrag als zweites stört, ist sein Irrtum, daß der Heap auf 10.5 Leopard ausführbar gewesen wäre. Ich hatte ihn Monate zuvor auf diesen Fehler hingewiesen und er hat es auch zugegeben, nichtsdestotrotz erzählt er weiterhin technischen Unfug.

In meinem Security Orthodox Artikel bin ich auf weitere Ausrutscher von Dino und Charlie im heise-Interview auch schon eingegangen. Es ist traurig, daß die Presse alles ungeprüft glaubt, was die beiden erzählen. Ich hoffe, es gibt außer mir noch andere Leute, die sich einen eigenen Kopf leisten, und die vorgekauten "Fakten" auch mal überprüfen.

Ende gut, Hacker gut?

Es ist natürlich nicht so, daß die beiden den ganzen Tag so sind. Es gibt durchaus hervorragende Momente, in denen sie glänzen. Einige davon, die Anti-Viren-Programme für Mac OS X betreffen, werde ich im nächsten daily.out beschreiben. Ein anderer, weiterer Eintrag wird einem Mac-Security-Bashing Artikel die Luft herauslassen, indem ich ihm den Stöpsel der Unwissenheit ziehe. Vielleicht sollte ich auch noch etwas zu den Jungs von "Anonymous" schreiben. Jemand muß ihnen mal den Kopf waschen.

Link: macmark.de/blog/osx_blog_2011-07-a.php